Jailbreak uygulayarak iOS cihazlardan nasıl veri elde edebileceğinizi bu yazımızda anlatıyoruz.

Adli tıp ve bilişim uzmanları, iPhone’dan veri elde etmek için jailbreak yöntemine sık sık başvuruyor. Veri elde etmek için yapılan jailbreak yöntemi ile diğer amaçlar için yapılan jailbreak farklılık gösteriyor. Bilişim uzmanları, veri sızıntılarını, istenmeyen senkronizasyonları ve uzaktan cihaz yönetimini önlemek için cihazları mümkün olduğunca çevrimdışı tutmak istiyor. Diğer amaçlar için kullanılan jailbreak için çok fazla yeterince yazı olsa da adli tıp amacıyla kullanılacak jailbreak için dikkat edilmesi gereken çok fazla detay mevcut. Rehberdeki adımları izleyerek bu amaç için ideal bir jailbreak işlemini gerçekleştirebilirsiniz.

Cihazı Hazırlamak ve Yedekleri Almak

- Cihazı uçak moduna alın. İnternet bağlantısını kesmek ve cihazı kablosuz ağlardan izole etmek için bu adım gerekli.

- iOS’un son sürümleri uçak modu açık olsa bile Wi-Fi ve Bluetooth bağlantısının elle değiştirilmesine izin veriyor. Bu özellik iOS cihazlarının; Apple Watch, kablosuz kulaklıklar ve diğer aksesuarlar ile iletişim kurmaya devam etmesini amaçlıyor. Tüm bunlar istenmediği için Wi-Fi, Bluetooth ve hücresel verinin tek tek devre dışı olduğunu kontrol edin.

- Cihazı açın ancak parolasını kaldırmayın. Ekran kilidini açmadan cihazı uçak moduna almak mümkün olsa da geri kalan işlemler için ekran kilidinin açılması gerekiyor. Bazı jailbreak rehberleri ekran kilidinin kaldırılmasını tavsiye etse de bunu yapmayın. Kilit parolası kaldırıldığı zaman Apple Pay ödemeleri, indirilen mailler ve daha birçok veri silinmektedir. Bu yüzden cihazın parolasını kaldırmamanız daha mantıklı olacaktır.

- Cihazı bilgisayarınız ile eşleştirin. iOS 11’den itibaren, iOS cihazları bir bilgisayar ile eşleşmek için giriş parolasının girilmesini gerektiriyor. Giriş parolasını bilmeden telefonunuza jailbreak IPA dosyasını sideload etmeniz mümkün olmayacaktır.

- Bilgisayarınızın Wi-Fi bağlantısının devre dışı olmasını sağlayın. Bu adım genellikle unutuluyor ve işlemlerin başarısız olmasına neden oluyor. Eğer bilgisayarınızın Wi-Fi bağlantısı etkin ve ağınızda bir başka iOS cihazı varsa, iOS Forensic Toolkit aracı yanlışlıkla o cihaza bağlanabilir ve işlemler başarısız olabilir.

- iOS Forensic Toolkit aracını çalıştırın. iPhone’un lisanslı ara kablo ile bilgisayarınızın USB portuna bağlı olduğundan emin olun.

- iOS Forensic Toolkit aracını kullanarak tüm adımları gerçekleştirin. iOS Forensic Toolkit, “Advanced Logical Extraction” olarak da adlandırılan ve cihazın ele geçirilmesi için gerekli tüm adımları uygulayacak bir yönteme sahiptir. İşlemler sırasında; yerel bir yedek alınacak, cihaz bilgileri elde edilecek (donanım, iOS sürümü, yüklü uygulamalar), çökme raporları toplanacak, medya dosyaları ve paylaşılan uygulama verileri elde edilecek. Eğer iOS cihazı bir yedekleme parolasına sahip değilse, iOS Forensic Toolkit aracı mesajlara ve belirli keychain bileşenlerine erişebilmeniz için geçici olarak “123” parolasını ayarlayacaktır. Eğer bir yedek parolası ayarlandıysa ve bunu bilmiyorsanız cihazdaki yedek parolasını sıfırlamanız gerekebilir. (iOS 11 ve 12 için Ayarlar – Genel – Sıfırla bölümünden “Tüm Ayarları Sıfırla” seçeneğini uygulamanız gerekiyor. Ancak bu işlem cihaz giriş parolasını da kaldıracağı için bahsettiğimiz verilere erişiminizi kaybedeceksiniz.)

Cihazı Jailbreak İçin Hazırlamak

- Donanımı ve iOS sürümünü elde etmek için iOS Forensic Toolkit aracından Information bölümünü açın.

- Donanım ve yazılım için doğru jailbreak sürümünü seçin:

- iOS 12 – 12.1.2 için RootlessJB (Uyumlu donanım ve iOS sürümüyle birlikte en az iz bırakan yöntem olduğu için tavsiye ediliyor.)

- iOS 11.x – 12 – 12.1.2 için unc0ver jailbreak yöntemi;

- iOS 12 – 12.1.2 için Chimera jailbreak yöntemi.

- Apple Geliştirici Programına kayıtlı bir Apple hesabınızın olduğundan emin olun. (Yıllık belirli bir ücret karşılığında) Apple Geliştirici Programı kapsamındaki Apple hesabını kullanarak cihaz çevrimdışıyken ve cihaz ayarlarına elle sertifika imzalatmak gerekmeden (İmzalama işlemi Apple sunucu ile bağlantı gerektirir.) IPA dosyalarını sideload etme imkanı tanıyor. Ancak kişisel geliştirici hesabı bu amaç için yeterli olmayacağı için işletme geliştirici hesabına ihtiyaç duyacaksınız.

- Apple geliştirici hesabınıza giriş yapın ve uygulamaya özel parolanızı oluşturun. Apple Geliştirici Programı kapsamındaki tüm kullanıcı hesapları iki adımlı doğrulama faktörü kullanımını gerektiriyor. Cydia Impactor iki adımlı doğrulamayı desteklemediği için jailbreak IPA dosyalarını sideload edebilmeniz için uygulamaya özel bir parola belirleyip giriş yapmanız gerekiyor.

- Cydia Impactor aracını çalıştırın ve Apple hesabınızın uygulamaya özel parolası ile birlikte jailbreak IPA dosyalarının sideload edilmesini sağlayın. Cydia işlem sırasında hangi sertifikanın kullanılacağını soracak. Liste içerisinden “Developer certificate” seçeneğini seçin.

- Jailbreak’i çalıştırın ve talimatları izleyin. Eğer jailbreak size sistem yedeğini oluşturmayı öneriyorsa yedek almanız faydalı olacaktır.

Jailbreak Sırasında Karşılaşılan Sorunlar

iOS 10 ve daha yeni sürümleri hedef alan modern jailbreak yöntemleri kernel’i değiştirmediği için daha güvenlidir. Bu yüzden jailbreak edilmiş cihaz her zaman jailbreak olmamış haliyle birlikte boot edilir ve her yeniden başlatma işleminden sonra jailbreak yeniden uygulanır.

Jailbreak; yükseltilmiş hakları elde etmek, sandbox önlemlerinden kaçmak ve imzalanmamış uygulamaları yürütmeye izin vermek için işletim sisteminde yer alan açıkları kullanır. Birçok açık kullanıldığı için jailbreak işlemi de bir aşamada hata verebilir.

İlk denemede jailbreak işleminin başarısız olması sıklıkla karşılaşılan bir durumdur. Eğer ilk deneme başarısız olursa uygulayabileceğiniz birkaç seçenek mevcut:

- Jailbreak uygulamasını tekrar çalıştırarak jailbreak işlemini tekrarlamaya çalışın.

- Eğer bu başarısız olursa cihazı yeniden başlatın. Ekran kilidini açtıktan sonra yaklaşık 3 dakika bekleyerek tüm arka plan işlemlerinin başlamasına izin verin. Ardından jailbreak işlemini tekrar deneyin.

- İkinci adımı birkaç sefer tekrarlamanız gerekebilir. Ancak birden fazla denemeye rağmen işlem başarısız oluyorsa farklı bir jailbreak aracı kullanmak daha mantıklı olacaktır.

- Bazı jailbreak yöntemleri ek gereksinimlere sahip olabilir. (Belirli iOS güncellemeleri yüklendiyse bunların kaldırılması gibi) Jailbreak metodu ile ilgili her türlü ek bilgiyi göz önünde bulundurmanız gerekir.

iOS Forensic Toolkit Kullanımı Sırasında Karşılaşılan Sorunlar

Eğer herhangi bir nedenle iOS Forensic Toolkit aracını kapatıp yeniden başlatmak zorunda kalırsanız öncelikle ikinci pencerenin de kapandığından emin olun.

Eğer araç cihazınıza bağlanır ama beklenmedik bir sonuç alırsanız iOS Forensic Toolkit aracının her iki penceresini de kapatın ve bilgisayarınızın Wi-Fi ağına bağlı olmadığından emin olun. Eğer ağınızda başka iOS cihazları varsa bilgisayarınızın kablolu ağ bağlantısını da devre dışı bırakmanız gerekebilir.

iOS Forensic Toolkit aracının Windows sürümü elde edilen bilgileri aracın yüklü olduğu klasöre aktaracaktır. Verilerin aktarılacağı alanı kendiniz de belirtebilirsiniz ancak aracı sürücünün kök dizinine yakın bir klasöre kurmanız da faydalı olabilir.

Programın Mac sürümü içinse DMG imajını bağlayıp programı buradan başlatmaya çalışmak sıklıkla yapılan hatalardan biridir. Bunun yerine yerel bir dizin oluşturup programı buraya kopyalamanız gerekmektedir.

Yedekleme Parolasını Sıfırlamanız Gerekirse Yapabilecekleriniz

iPhone yedekleri bilinmeyen bir parola tarafından korunuyorsa, bu parolayı daha önce bahsettiğimiz “Tüm Ayarları Sıfırla” seçeneğiyle sıfırlamanız mümkün. Ancak bu seçeneği dikkatli şekilde ve tam bir yerel yedeği olması gerektiği gibi aldıktan sonra uygulamanız mantıklı olacaktır.

“Tüm Ayarları Sıfırla” seçeneğini kullanmak cihazın giriş parolasını da kaldıracağı için bu korumaya bağlı Apple Pay ödemeleri, indirilen mesajlar ve diğer veriler de silinecektir. Bu verileri korumak için aşağıdaki adımları izlemeniz gerekir:

- iOS Forensic Toolkit aracı ile olması gerektiği gibi gerekli adımları tam şekilde gerçekleştirin. (Yedek alınması, medya dosyaları, çökme raporları, paylaşılan uygulama verileri.)

- Cihazda jailbreak işlemini gerçekleştirin. Eğer işlem başarılı olursa keychain yedek parolasını da içerecektir.

- Eğer jailbreak işlemini gerçekleştiremiyorsanız ve karşılaşılan sorunlar kısmındaki adımları da yerine getirdiyseniz yedeği elde etmek için parolayı sıfırlamanız gerekebilir. Eğer parolayı sıfırladıktan sonra iOS Forensic Toolkit aracı ile birlikte yedek oluşturursanız, oluşturulan bu yedek geçici “123” parolası ile korunacaktır.

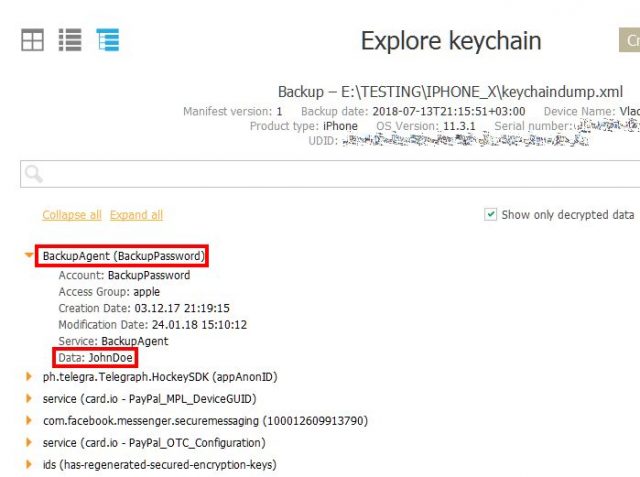

Keychain Üzerinden Yedek Parolasını Elde Etmek

Eğer cihazı başarılı şekilde ele geçirdiyseniz, iOS Keychain dosyasının şifresini de çözmüş olursunuz. Keychain aynı zamanda yedek parolasını da içerir. Aşağıdaki ekran görüntüsünde “BackupAgent” bölümünde yer alan kısımda yedek parolasını “Data” alt başlığında görmektesiniz.

Bu parolayı ortaya çıkarmak için Elcomsoft Phone Breaker programı kullanıp ana ekrandan “Explore keychain” seçeneğine tıklayabilirsiniz. “Browse – Choose another” yolunu izleyerek iOS Forensic Toolkit aracılığıyla elde ettiğiniz keychaindumpo.xml dosyasının konumunu belirtebilirsiniz.

Telefon Verilerini Elde Etmek

Jailbreak işlemi gerçekleşmiş telefonda dosya sistemi içeriğine erişmek mümkündür. Bunun için aşağıdaki adımları izleyebilirsiniz:

- iOS cihazının uçak modunda olduğundan ve Wi-Fi, Bluetooh ve mobil veri seçeneklerinin devre dışı olduğundan emin olun.

- Bilgisayarınızın kablosuz ağının kapalı olduğundan emin olun.

- iOS cihazınızın bilgisayar ile eşleştiğinden emin olun.

- iOS cihazının ekran kilidini açın ve ekranı da açık tutun. Ardından cihazı bilgisayara bağlayın. Daha önce de belirttiğimiz gibi cihazın ekran parolasını kaldırmayın.

- iOS Forensic Toolkit aracını çalıştırın ve ana pencereden “Disable screen lock” komutunu kullanın. Böylelikle iOS cihazı otomatik olarak kilitlenmeyecektir. Bu ekran kilitli olduğunda iOS’un dosya sisteminin belirli parçalarını korumaya almasını önleyecektir.

- “Keychain” komutunu kullanarak Keychain dosyasını elde edin.

- “File system” komutunu kullanarak dosya sistemi imajını elde edin.

Elde Edilen Veriyi İncelemek

Elde edilen dosyalardan aşağıdaki verileri elde etmek mümkün:

- Cihaz hakkında bilgiler (.xml) ve yüklü uygulamaların listesi (metin dosyası).

- iTunes formatında yerel yedek. Elcomsoft Phone Viewer gibi iTunes yedeklerini göstermeye yarayan herhangi bir aracı kullanabilirsiniz. Keychain verisini incelemek için yedeği Elcomsoft Phone Breaker ile açmanız gerekir.

- Çökme raporları. Bu raporları herhangi bir metin editörü ile inceleyebilirsiniz.

- Medya dosyaları. Herhangi bir galeri uygulamasını kullanabilirsiniz. EXIF bilgilerini ve özellikle konum verilerini incelemek zanlının konum geçmişini elde etmek için faydalı olabilir.

- Paylaşılan dosyalar. Bu dosyalar herhangi bir formatta olabilir ancak genellikle plist, XML ya da SQLite dosyalarıdır.

- Keychain Elcomsoft Phone Breaker uygulaması ile incelenebilir. Keychain; Safari’de, sistem üzerinde ve üçüncü parti uygulamalarda saklanan kullanıcı parolalarını içerir. Bu parolalar kullanıcıların maillerine ve sosyal medya hesaplarına girmek için kullanılabilir.

- Dosya sistemi imajı. Elcomsoft Phone Viewer uygulaması ile inceleyebilirsiniz. Ayrıca TAR dosyasını arşivden çıkararak elle ya da istediğiniz uygulama ile da inceleme imkanınız bulunuyor.