Popüler saldırı tiplerinden DDoS’un ne olduğuna ve hangi yöntemlerle engellenebileceğine bakıyoruz.

Dağıtık Hizmet Reddi Saldırıları (DDoS), herhangi bir web sitesini çevrimdışı duruma getirebilir. Google ve GitHub bile muazzam kaynakları ile büyük bir saldırı sırasında çevrimiçi kalmak için mücadele ederken zorlanabiliyor. Daha da kötüsü, biraz parası olan herkes bir DDoS saldırısı başlatabilir.

Web sitesi sahibiyseniz, siz ve kullanıcılarınız sitenizi saatlerce hatta günlerce kapatacak kadar büyük bir DDoS saldırılarıyla karşılaşabilirsiniz. Bununla birlikte, DDoS saldırılarının en kötü etkileri doğru araçlarla önlenebilir, bu nedenle cPanel ve WHM birden fazla ve etkili DDoS azaltma özelliği içerir.

Bu makalemizde, DDoS’un ne olduğunu, nasıl çalıştığını ve bunlardan kurtulmak için neler yapabileceğinizi açıklıyoruz.

DDoS Saldırısı Nedir ve Nasıl Çalışır?

DDoS saldırılarına geçmeden önce, basit bir eski Hizmet Reddi (DoS) saldırısının nasıl çalıştığına bakalım.

Hizmet Reddi Saldırıları (DoS)

Hizmet Reddi (DoS) saldırısı, kötü niyetli istekler ve bağlantılarla sunucuları bunaltmaya yönelik bir girişimdir. Bir sunucunun birincil amacı, ağ bağlantılarını, ağ sorgularını kabul etmek ve işlemektir. Her bir sorgu ve bağlantı isteği, belirli bir miktarda bant genişliği, bellek ve işlem gücü tüketir ve çok fazla kişi, mevcut kaynakların tamamını kullanarak yeni bağlantıları engelleyebilir. Böyle bir durumda web sitelerine erişilemez. Aslında web siteleri internetten ve işlem güçlerinden mahrum bırakılmış olunur.

Saldırganlar, çok sayıda bağlantı oluşturarak ve sunucu veya ağ arabiriminin baş edemeyeceği kadar çok veri göndererek bu güvenlik açığından yararlanır. Site yöneticilerini neden sadece düşmanca bağlantıları engelleyip devam etmediklerini merak ediyor olabilirsiniz. DoS saldırıları hakkında bu kadar sinsi olan da tam olarak budur: Hepsi aynı göründüğünde kötü bağlantılardan iyi bağlantıları nasıl ayırt edebiliriz?

Ayırt etmenin bir yolu, kaynağın IP adresidir. Bir IP adresi bir sunucuyu ezmekle ya da sorgulara boğmakla tehdit ediyorsa, onu engelleyebilir ve yolunuza devam edebilirsiniz. Ancak saldırganlar da bunu bilir ve Dağıtılmış Hizmet Reddi (DoS) saldırılarının motivasyonlarından biri de budur.

Dağıtık Hizmet Reddi Saldırıları (DDoS)

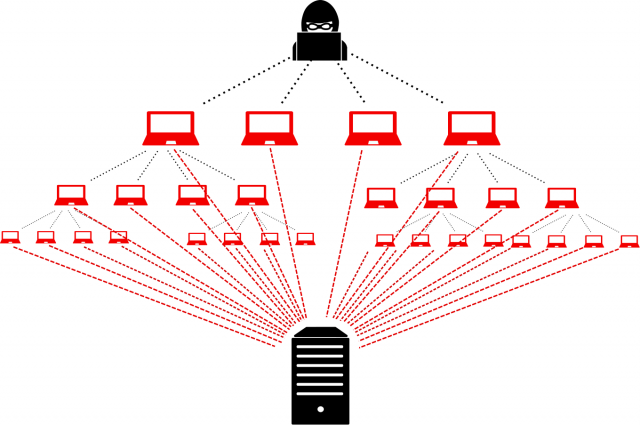

Bir DDoS saldırısında saldırgan, diğer sunuculardan son kullanıcı dizüstü bilgisayarlarına ve ağa bağlı güvenlik kameralarına kadar her şey olabilen, güvenliği ihlal edilmiş makinelerden oluşan bir BotNet kullanır. Bir BotNet, saldırganın hedefi sorgulara boğmak ve işlevsiz bırakmak için uzaktan talimat verebileceği binlerce node içerir. Çok fazla bot olduğu için hepsini engellemek oldukça zordur.

Amplifikasyon Saldırıları

DDoS saldırıları daha da aldatıcı hale gelebilir. Saldırganlar, iyi hazırlanmış bir hosting sağlayıcısını devre dışı bırakmak için yeterli veri üreten BotNet’ler oluşturmakta zorlanır. Hedefe doğrudan saldırmak yerine, isteklerini artırmak için çevrimiçi bir hizmet ararlar.

Bir web sayfasını açtığınızda, başlangıçta az miktarda veri gönderirsiniz ve sunucu çok daha büyük bir yanıt gönderir. Aynısı bazı DNS sunucuları, Ağ Zaman Protokolü (NTP) sunucuları, veritabanları ve önbellekler ve diğerleri için de geçerlidir.

Örneğin saldırgan, açık bir NTP sunucusuna istek göndermek için BotNet ağını kullanabilir. İlk istek küçük, birkaç bayttan oluşur. Ancak yanıt 200 kat daha büyük olabilir. Bir megabayt gönderen bir saldırgan, 200 megabayt yanıt oluşturabilir. İlk sorgunun IP adresini taklit ederlerse, veriler BotNet ağına değil, doğrudan hedefe gider.

Bu tür Amplifikasyon, 2018 yılında GitHub’a karşı olan ve saniyede 1.35 Terabayt saldırısı da dahil olmak üzere, tarihin en önemli DDoS saldırılarının çoğunun arkasındaki temel unsurdur.

DDoS Saldırılarının Türleri Nelerdir?

DDoS saldırılarını sınıflandırmanın en popüler yolu, hedefledikleri ağ bağlantısının kısmına göredir. Bağlantıları, her bir katman altındaki katmana bağlı olarak, protokol katmanları ve veri formatları olarak düşünebilirsiniz. Örneğin, web’in HTTP’si, alt düzey TCP protokolüne bağlıdır.

Bu neden bu kadar önemli? Çünkü DDoS saldırılarını azaltmak için kullanılan teknikler, hedefledikleri ağ katmanına bağlıdır.

Popüler Açık Sistemler Bağlantısı modeli (OSI), bağlantıları yedi katmana ayırır.

- Katman 1 – Ağın ya da sunucunun donanımı üzerinden ham verileri ileten fiziksel katman.

- Katman 2 – Verilerin formatını belirleyen veri bağlantısı (datalink) katmanı.

- Katman 3 – Verilerin hangi yolu izleyeceğine karar veren ağ katmanı.

- Katman 4 – TCP ve UDP iletim protokollerinin düzeyi olan taşıma katmanı.

- Katman 5 – Bağlantıları ve oturumları yöneten oturum katmanı.

- Katman 6 – Veri formatlarını ve şifrelemeyi işleyen sunum katmanı.

- Katman 7 – Bağlantılara tıkladığımızda veya web uygulamalarıyla iletişim kurduğumuzda etkileşimde bulunduğumuz katman olan uygulama katmanı.

DDoS saldırıları genellikle bu katmanlardan birine atfedilir. 7. katman saldırısı, web uygulamalarını, web sunucularını ve daha önce incelediğimiz NTP amplifikasyon saldırısını içeren uygulama katmanını hedefler. Katman 6 saldırıları genellikle SSL bağlantılarına odaklanır. Popüler SYN flood saldırısı, TCP protokolündeki bir zayıflıktan yararlanarak, taşıma katmanı olan katman 4’ü hedef alır.

Kendinizi Bir Saldırıdan Nasıl Korursunuz?

Bir sunucu ya da web sitesi yöneticisi olarak, saldırganların zararlı ağ istekleri göndermesini önlemek için yapabileceğiniz hiçbir şey yoktur. Ancak hem sunucunuzun güvenlik duvarını hem de web sunucusunu, hatalı çalışan IP adreslerinden gelen istekleri devre dışı bırakacak ya da engelleyecek şekilde yapılandırabilirsiniz.

Popüler sunucu yazılımlarından biri olan cPanel, kullanıcıları DDoS saldırılarından korumanıza yardımcı olmak için saldırı azaltma azaltma aracı içerir.

Sunucu Güvenliğini ve Güvenlik Duvarını Yapılandırma

cPanel & WHM, kapsamlı konfigürasyon arayüzüne sahip bir WHM eklentisi sağlayan, Konfigürasyon Sunucusu Güvenliği (CSF) güvenlik duvarını destekler. Öncelikle, eklentiyi kurmak için bu talimatları izlemeniz gerekecek:

CSF’yi yüklemek için, root kullanıcı olarak aşağıdaki komutları çalıştırın:

cd /usr/srcrm -fv csf.tgzwget https://download.configserver.com/csf.tgztar -xzf csf.tgzcd csf && ./install.sh

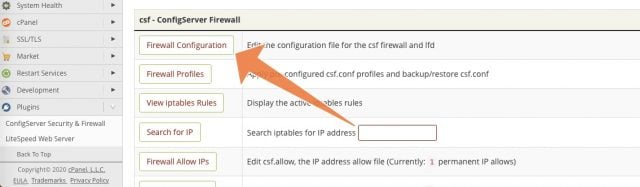

CSF’yi yapılandırmak için WHM’nin ConfigServer ve Güvenlik Duvarı arayüzünü kullanın:

Home -> Plugins -> ConfigServer & Firewall

CSF ile ilgili daha fazla bilgi için, CSF web sitesini ziyaret edebilirsiniz.

Ardından, WHM kenar çubuğu menüsünün Plugins bölümündeki ConfigServer Security & Firewall sayfasına gidin. Aşağı kaydırın ve Firewall Configuration’a tıklayın.

Amacımız, Connection Tracking‘i açmak ve güvenlik duvarının bir IP adresinden kaç bağlantıya izin verdiğini kontrol eden “CT_LIMIT” değerini yapılandırmaktır. Bir DDoS saldırısı sırasında, aynı IP’den çok sayıda bağlantı yapılabilir ve bağlantıların sınırlandırılması, istenmeyen trafiğin ayıklanmasına yardımcı olabilir.

Doğru değer, saldırının niteliğine ve tipik trafik modellerine bağlıdır ve kendiniz de denemek isteyebilirsiniz. Ancak 300 makul bir başlangıç değeridir. Bu değeri çok daha düşük ayarlamak, yasal bağlantıların da kesilmesine neden olabilir.

Aynı sayfada PORTFLOOD değerini de ayarlamak isteyebilirsiniz. PORTFLOOD, belirli bir bağlantı noktasına yapılan bağlantıları sınırlar. Örneğin, bir sunucu, HTTP bağlantı noktası olan 80 numaralı bağlantı portuna yönelik bir saldırı yaşarsa, yeni bağlantıları on saniye içinde 50 ile sınırlandırarak sonraki girişimleri engeller.

PORTFLOOD = “80;tcp;50;10”

PORTFLOOD syntax’ı için bu bağlantıya göz atabilirsiniz.

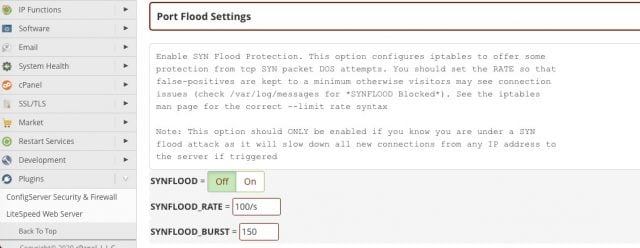

Son olarak, en yaygın ve uygulaması kolay DDoS saldırılarından biri, Katman 4 Syn Flood saldırısıdır. CSF, yapılandırma sayfasının Port Flood Settings bölümünde açabileceğiniz SYN flood koruması içerir.

SYN Flood korumasını etkinleştirin ve SYNFLOOD_RATE ve SYNFLOOD_BURST ayarlarını yapın. Varsayılan değer, devam eden bir saldırıyı azaltmak için çok yüksek olabilir. Doğru değerler saldırının özelliklerine bağlıdır ancak 75/s ve 50 iyi bir başlangıç noktasıdır. Bu değerleri çok düşük ayarlarsanız, geçerli trafiğin de bağlantı sorunlarıyla karşılaşabileceğini unutmayın.

Syn Flood koruması, önemli bir ağ gecikmesine neden olabileceğinden yalnızca bir saldırı sırasında etkinleştirilmelidir.

Mod_Evasive

Mod_evasive, sofistike karakteristiğe sahip Katman 7 DDoS saldırılarını azaltma özelliklerine sahip bir Apache modülüdür. Web uygulamalarına yönelik olası saldırıları tespit eder ve kısa sürede çok fazla istek yapan IP adreslerini, hızlarını sınırlandırarak siteyi ve sunucuyu koruma eylemi gerçekleştirir.

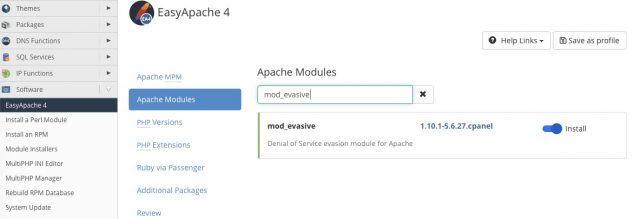

Öncelikle mod_evasive modülünü kurmamız gerekiyor. WHM’nin Software menüsünde Easy Apache 4’e gidin. Apache Modules sekmesini seçin, “mod_evasive” araması yapın ve yanındaki anahtarı aktif hale getirin.

Ardından, Review sekmesini seçin, sayfanın en altına kaydırın ve Provision’ı tıklayın. WHM’nin modülü ve modülle bağımlı paketleri, özellikleri kurması birkaç saniye sürebilir.

Modülün makul varsayılan değerleri vardır ancak aşağıdaki adreste sunucunun dosya sisteminde bulacağınız yapılandırma dosyasını değiştirmek isteyebilirsiniz:

/etc/apache2/conf.d/300-mod_evasive.conf

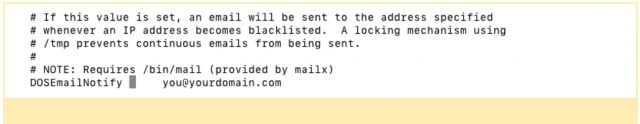

Mod_evasive’in bir IP’yi engellediğinde bir e-posta göndermesini istiyorsanız, DOSEmailNotify bölümünde bir e-posta adresi ayarlayın. Satırın başından yorum simgesini (#) kaldırmanız gerekebilir.

cPanel IP Engelleyici

cPanel, hem bireysel adresleri hem de adres aralıklarını engellemek için kullanılabilen bir IP Engelleyici içerir. Büyük bir DDoS saldırısı için manuel IP engelleme yöntemi pratik değildir ancak daha küçük saldırılar için yararlı olabilir. IP Engelleyiciyi cPanel’in güvenlik menüsünde bulabilirsiniz:

DDoS saldırıları, web hosting sağlayıcıları için hayatın bir gerçeğidir. Zamanla, saldırılar daha büyük ve gerçekleştirilmesi daha kolay hale geldi. Saldırıların sayısı 2018 ile 2019 arasında iki katına çıktı ve bu eğilimin, meşru web hosting sağlayıcılarının ve site sahiplerinin geçim kaynaklarını tehdit ederek elde edilecek para olduğu sürece devam etmesini bekleyebiliriz. Neyse ki cPanel & WHM ve küçük bir hazırlık ile karşı koyabilir ve kullanıcılarınızı güvende tutabilirsiniz.