Windows 11 artırılmış hesap koruması, parolasız oturum açma ve donanım tabanlı güvenlik sunuyor. Peki Windows 11’de Windows 10’a kıyasla neler değişti, bu değişiklikler adli bilgi çıkarma ve analizi nasıl etkiliyor ve TPM (Trusted Platform Module / Güvenilir Platform Modülü) tabanlı korumanın üstesinden ne ölçüde gelinebilir? Tüm bu soruların cevaplarını Elcomsoft’un bu konuda hazırladığı makaleden yola çıkarak sizlere aktarmaya çalışacağız.

Eğer bu yazımızı okumadan önce TPM hakkında daha fazla bilgi edinmek istiyorsanız, Windows 11 ile Duyulan TPM Nedir, Ne İşe Yarar? başlıklı yazımıza da göz atabilirsiniz.

Windows 11’deki Parolasız Hesaplar

Eskiden Windows kullanıcıları bir parola aracılığıyla bilgisayarlarında oturum açarlardı. Yerel Windows hesabı, Windows 7 ve önceki Windows sürümlerinde kimlik doğrulamanın tek yoluydu.

Ancak Windows 8’den itibaren Microsoft, kullanıcıların Microsoft hesaplarına ait çevrimiçi kimlik bilgilerini kullanarak oturum açmalarına imkan tanıyan yeni bir yöntemi kullanıma sundu. Microsoft, belirli Windows sürümlerinin yerel bir hesapla yüklenemeyeceği ve artık çevrimiçi hesapların zorunlu olduğu bir noktaya kadar işletim sistemini güncellemeye devam etti. Bugün artık herhangi bir Microsoft hesabına ait kullanıcı bilgileri, Windows 8, Windows 10 ya da Windows 11 işletim sistemine sahip herhangi bir bilgisayarda oturum açmak için kullanılabiliyor.

Hesaba ait kullanıcı bilgileri kimlik doğrulama amacıyla Microsoft’a gönderildiği için ilk kez Microsoft hesabıyla oturum açma işlemi, etkin bir internet bağlantısı gerektirir. Microsoft hesabı parolası daha sonra çevrimdışı oturum açma işlemlerini kolaylaştırmak için yerel bilgisayarda ön belleğe alınır. Bu da herhangi bir bilgisayar korsanının parolayı kaba kuvvet saldırısıyla ele geçirmesine ve kullanıcının OneDrive hesabında sakladığı resimler ve belgeler, Skype konuşmaları, tarama geçmişi, Edge tarayıcısı tarafından tutulan tüm parolalar ve çok daha fazlasıyla birlikte Microsoft hesabının tüm içeriğine erişmesine olanak tanır. Bir bilgisayarın NTLM veri tabanına yapılan yüksek hızlı bir çevrimdışı saldırı, hassas kişisel bilgiler içeren bir çevrimiçi hesabın parolasını kırabilir.

Elbette iki faktörlü kimlik doğrulamanın kullanılması, en kötü senaryonun önüne geçilmesine yardımcı olabilir. Ancak parolanın brute-force saldırısıyla ele geçirilmesi, Edge tarayıcısında depolanmış olan parolalar da dahil olmak üzere kullanıcının Windows hesabındaki her şeyin açığa çıkmasına neden olur. Microsoft, PIN ve Windows Hello kimlik doğrulaması gibi yöntemleri kullanıma sunarak bu sorunun önüne geçmeye çalıştı. Ancak bu kimlik doğrulama yöntemlerini destekleyecek genel donanım eksikliği, bu yöntemlerin nispeten etkisiz hale gelmesine neden oldu.

Bu durum pek kabul edilebilir değildi ve bundan dolayı Microsoft, bir Microsoft hesabını kullanmaya devam edecek, ancak ön belleğe alınmış kullanıcı bilgileriyle ilişkili güvenlik riskini azaltacak alternatif bir oturum açma yöntemi üzerinde çalışmaya başladı. Bunun üzerine Eylül 2021’de şirket, parolasız kimlik doğrulama özelliğini duyurdu. Şu anda Windows 11, oturum açmak için parola gerektirmeyen yeni bir hesap türü ekleyerek her kullanıcıya parolasız oturum açma olanağı tanıyor.

Microsoft, parolasız oturum açma özelliğini parolalara kıyasla daha güvenli bir kimlik doğrulama seçeneği olarak görmekte. Parolasız kimlik doğrulamanın etkinleştirilmesi, yetkisiz bir kişinin, kullanıcının mevcut yerel veya bulut tabanlı Microsoft hesabı parolasını bilerek (ya da brute-force saldırısı uygulayarak) yerel bir bilgisayara erişme olasılığını otomatik olarak devre dışı bırakıyor.

Windows Hello, Microsoft Authenticator uygulaması, SMS ya da e-posta kodları ve fiziksel güvenlik anahtarları gibi parolasız çözümler, daha güvenli ve kullanışlı bir oturum açma yöntemi sağlıyor. Parolalar tahmin edilebilir ve çalınabilirken, parmak izi doğrulamasını yalnızca siz sağlayabilirsiniz veya doğru zamanda cep telefonunuzdan doğru yanıtı yalnızca siz verebilirsiniz.

Genel (etki alanı dışındaki) kullanıcılar için şu anda Windows 11’de kullanılabilen üç tür hesap vardır:

- [Varsayılan] Parolasız Microsoft Hesabı: Oturum açmak için parola kullanılamaz. Kullanıcılar; PIN (TPM’e bağlı), Windows Hello ya da Microsoft Authenticator uygulaması aracılığıyla online olarak kimlik doğrulaması yaparlar.

- Microsoft Hesabı (Şifre Etkin): Kullanıcılar; PIN (TPM), Windows Hello veya Microsoft hesabı parolalarını kullanarak kimlik doğrulaması yapabilirler.

- Yerel Windows Hesabı (Şifre Etkin): Kullanıcılar; parola, PIN (TPM) ya da Windows Hello aracılığıyla kimlik doğrulaması yapabilirler.

Windows 11’de Hangi Hesaplar Parolasız Oturum Açmayı Kullanır?

Windows 11, hem parolalı hem de parolasız oturum açmaya izin veriyor. Parolasız mod, yeni bir Windows 11 sistemi yapılandırırken veya mevcut Windows 11 kurulumuna yeni bir hesap eklerken yeni varsayılandır. Windows 10’dan Windows 11’e yükseltme sırasında taşınan kullanıcı hesapları ise mevcut kimlik doğrulama özelliklerini korur.

Windows 11 kullanıcıları parola tabanlı ya da parolasız oturum açmayı manuel olarak seçebilirler ve buradaki varsayılan ayarlar şu şekildedir:

- Yeni Windows 11 Kurulumları: Microsoft hesabı ve parolasız oturum açma.

- Windows 10’dan Windows 11’e Geçiş: Parola tabanlı oturum açma işlemi taşınır ve mevcut kimlik doğrulama yöntemini yeniden kullanılır.

- Windows 10’dan Geçiş Yaptıktan Sonra Windows 11’de Oluşturulan Yeni Hesaplar: Microsoft hesabı ve parolasız oturum açma.

Kullanıcıların herhangi bir zamanda yalnızca bir ayarı değiştirerek parolalı ve parolasız oturum açma arasında kolayca geçiş yapabileceklerini de hatırlatalım.

Bununla birlikte kullanıcılar “Kayıt Defteri”ndeki bir girişi değiştirerek de parolalı ve parolasız oturum açma seçenekleri arasında geçiş yapabilirler.

Windows 10’da TPM Kullanımı

İlginç bir şekilde Windows 10 da TPM (Güvenilir Platform Modülü) tabanlı oturum açma korumasını kullanabilir ve kullanıyor da. Bilgisayarın UEFI BIOS’unda sağlanan ve etkinleştirilen bir TPM modülü ya da TPM emülasyonu bulunuyorsa, Windows 10, PIN tabanlı kimlik doğrulaması için donanım korumasından yararlanır. Ancak olayın tümü bu kadarla sınırlı değil.

Modül sisteme kuruluysa ya da emülasyonu yapılmışsa Windows 10, TPM 2.0’ın özelliklerini kullanabilir. Microsoft’un internet sitesinde Windows güvenliği ile ilgili olarak yer alan “PIN, Neden Çevrimiçi Bir Paroladan Daha İyidir?” adlı makalede, PIN tabanlı hesap korumasının parola tabanlı kimlik doğrulamasından daha iyi olduğu iddia ediliyor. Bunun sebepleri ise şu iki şekilde açıklanıyor:

PIN, Donanıma Bağlıdır: Bir çevrimiçi parola ile Hello PIN’i arasındaki önemli farklardan biri, PIN’in ayarlandığı belirli bir donanıma bağlı olmasıdır. Bu PIN, o spesifik donanıma sahip olmayan hiç kimse için işe yaramaz.

PIN, Donanım Tarafından Desteklenir: Windows Hello PIN’i, şifreleme işlemlerini gerçekleştirmek için tasarlanmış güvenli bir şifreleme işlemcisi olan TPM (Güvenilir Platform Modülü) yongası tarafından desteklenir. Bu yonga, istenmeyen müdahalelere karşı dayanıklı olması için birden fazla fiziksel güvenlik mekanizması içerir ve kötü amaçlı yazılımlar, TPM’in güvenlik işlevlerine müdahale edemezler. Pek çok modern cihazda TPM bulunur. Diğer bir yandan Windows 10 ise yerel parolaları TPM’e bağlamama kusuruna sahiptir. İşte Microsoft tarafından PIN’lerin yerel şifrelerden daha güvenli kabul edilmesinin nedeni budur.

Windows 10, TPM modülü kurulu olmayan bilgisayarlarda çalışabilir. Üstelik Firmware tabanlı TPM emülasyonu özelliğine sahip olan, ancak bu özelliğin UEFI BIOS’larında devre dışı bırakıldığı bilgisayarlarda da gayet iyi bir şekilde ve tek bir uyarı olmadan çalışır. Örnek olarak 9. nesil Gigabyte Z390 anakartı “Intel Platform Trust Technology” özelliğini destekler, ancak bu özellik için varsayılan ayar “kapalı”dır. Bu özellikten yararlanmak için BIOS ayarları içerisinde, “Settings” sekmesindeki “Diğer” (Miscellaneous) bölümünde yer alan “Intel Platform Trust Technology (PTT)” ayarını manuel olarak aktif hale getirmeniz gerekiyor.

TPM eksik veya devre dışıyken de Windows, PIN tabanlı oturum açmayı kullanmaya devam edebilir. Microsoft bunun parola tabanlı kimlik doğrulamasından daha güvenli olduğunu iddia ediyor.

Bir TPM olmadan ya da TPM bilgisayarın UEFI BIOS’unda açıkça etkinleştirilmemiş ve Windows işletim sistemine sağlanmamış ise, hesap PIN kodu, Microsoft’un “PIN, Neden Çevrimiçi Bir Paroladan Daha İyidir?” adlı makalesinde iddia ettiği üzere cihaza bağlı değildir. Buna ek olarak bilgisayarın UEFI BIOS’unda bilgisayarın TPM’i, Intel Platform Trust Technology veya AMD fTPM’i (firmware Trusted Platform Module) etkinleştirilmemişse ve bu modülü devre dışı bırakmak için mantıklı nedenler varsa, PIN kodu yerel kullanıcı bilgileri veri tabanında ön belleğe alınır ve hemen hemen kullanıcı parolasıyla aynı şekilde, brute-force (kaba kuvvet) saldırısı yapılarak ele geçirilebilir.

PIN Tabanlı Windows Kimlik Doğrulaması, TPM Olmadan Güvenli Değildir

Elcomsoft, Windows kurulumunu bilgisayarlar arasında taşıyarak ve bir PIN aracılığıyla oturum açmaya çalışarak PIN tabanlı kimlik doğrulamasının güvenilirliğini teyit etmek için birkaç test gerçekleştirdi. Bu testlerin sonuçlarını aşağıda sizlerle paylaşıyoruz.

1. Test: PIN etkinleştirilmiş hesaba sahip bir Windows 10 kurulumu, fiziksel disk takası yöntemiyle TPM’siz bir sistemden başka bir TPM’siz sisteme (i7-4700S) taşındı. Bilgisayarın yeniden başlatılması ve yeni sistemde PIN’in girilmesi, başarılı oturum açma ile sonuçlandı.

2. Test: PIN etkinleştirilmiş hesaba sahip bir Windows 10 kurulumu, disk klonlaması yöntemiyle TPM’siz bir sistemden başka bir TPM’siz sisteme (i7-4700S) taşındı. Orijinal sistemden geriye ne tek bir donanım parçası ne de ön yükleme sürücüsü kalmıştı. Bilgisayarın yeniden başlatılması ve yeni sistemde PIN’in girilmesi, başarılı oturum açma ile sonuçlandı.

3. Test: PIN etkinleştirilmiş hesaba sahip bir Windows 10 kurulumu, disk klonlaması yöntemiyle TPM’siz bir sistemden TPM’in etkinleştirildiği bir sisteme (i7-9700K) taşındı. Orijinal sistemden geriye ne tek bir donanım parçası ne de ön yükleme sürücüsü kalmıştı. Bilgisayarın yeniden başlatılması ve yeni sistemde PIN’in girilmesi, başarılı oturum açma ile sonuçlandı.

4. Test: PIN etkinleştirilmiş hesaba sahip bir Windows 10 kurulumu, disk klonlaması yöntemiyle TPM’in etkin olduğu bir sistemden TPM’in etkin olduğu başka bir sisteme (i9-12900K) taşındı. Yeni sistemde PIN ile kimlik doğrulaması başarısız oldu, parola tabanlı oturum açma gerekliydi ve PIN ile oturum açmayı yeniden etkinleştirmek için PIN kodunun kaldırılması ve yeniden girilmesi gerekiyordu.

Bu testler gösteriyor ki, eğer kaynak sistem bir TPM’e sahip değilse, PIN kodu donanıma bağlı değildir. Eğer kaynak sistemde TPM sağlanmış ve etkinleştirilmişse, PIN kodu gerçekten de donanıma bağlıdır.

Bilgisayarınızda TPM Olup Olmadığını Nasıl Anlarsınız?

8. nesil ya da daha yeni bir Intel işlemci veya AMD Zen ya da daha yeni bir AMD işlemci barındıran pek çok taşınabilir bilgisayar (Windows dizüstü bilgisayarlar, tabletler ve 2’si1 arada aygıtlar), çoğu donanım üreticisi üretici tarafından varsayılan olarak etkinleştirilmiş olan Firmware tabanlı güvenilir platformla donatılmıştır. Bu, çoğu taşınabilir bilgisayarın ek koruma için TPM’i kullanabileceği anlamına gelir.

Masaüstü bilgisayarlar için de aynı dizüstü bilgisayarlar için olduğu gibi, 8. nesil Intel ve AMD Zen’den beri Firmware tabanlı güvenilir platform mevcuttur. Ancak çoğu AMD anakartı ve 12. nesil Alder Lake’den önceki Intel yonga setleri için varsayılan olarak devre dışı bırakılmıştır. Bu tarz anakartlara sahip kullanıcıların TPM özelliğini kullanabilmeleri için bilgisayarlarının UEFI BIOS’unda fTPM (AMD) ya da Intel Platform Trust Technology’yi (PTT) manuel olarak etkinleştirmeleri gerekir.

8. ila 11. nesil Intel işlemcilere sahip çoğu masaüstü bilgisayar, TPM emülasyonu ile donatılmıştır. Bu masaüstü bilgisayarların birçoğunda Intel Platform Trust Technology (PTT) varsayılan olarak devre dışı bırakılmıştır. En yeni AMD anakartları da fTPM teknolojisine sahiptir, ancak bu özellik de varsayılan olarak devre dışı bırakılmıştır.

Not: Orijinal donanım üreticileri (OEM’ler), Windows 11 gereğince BIOS güncellemelerinde donanım yazılımı tabanlı TPM’i etkinleştirmeye başladı.

Windows 10’da Parolasız Oturum Açma Özelliği Kullanılabilir mi?

Windows 10 kullanıcıları da Windows 11 kullanıcıları gibi parolasız kimlik doğrulaması özelliğini kullanabilirler. Ancak bu özellik, bulut tabanlı, hesap çapında bir ayar haline gelecek ve kullanıcıların çevrimiçi Microsoft hesaplarında oturum açarlarken parola kullanma gerekliliğini ortadan kaldıracaktır.

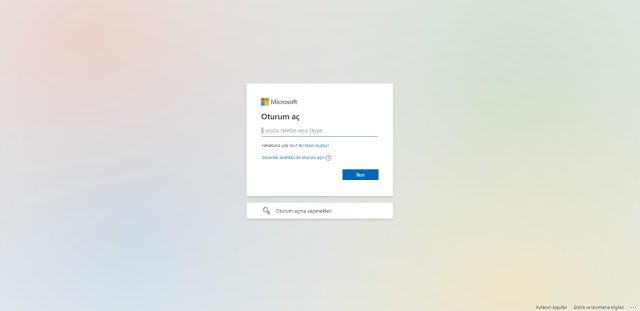

Parolasız kimlik doğrulamalarını kullanabilmeleri için Windows 10 kullanıcılarının Microsoft hesaplarında çevrimiçi olarak ek güvenlik ayarlarını düzenlemeleri gerekiyor. Bunun için Microsoft hesabınız açıkken profil resminize tıkladığınızda karşınıza çıkan “Microsoft hesabım” seçeneğine tıklayarak hesap ayarlarına gitmeniz ve buradaki “Güvenlik” bölümünün altındaki “Ek Güvenlik Seçenekleri”ne tıklamanız gerekiyor. Daha sonrasında karşınıza aşağıda paylaşmış olduğumuz görseldeki “Ek Güvenlik” bölümünün bulunduğu sayfa gelecek. Buradaki “Parolasız Hesabı” kısmından parolasız oturum açma özelliğini aktif hale getirebilirsiniz.

Parolasız oturum açma seçeneğiyle alakalı daha fazla bilgi edinmek için Microsoft’un internet sitesinde yer alan “Microsoft Hesabınızla Parola Kullanımı Nasıl Olur?” adlı yazıya göz atabilirsiniz.

TPM, Windows Kimlik Doğrulamasını Nasıl Etkiliyor?

Microsoft’un internet sitesindeki “Dokümantasyon” bölümünde yer alan “Windows, Güvenilir Platform Modülü’nü (TPM) Nasıl Kullanır?” başlıklı makalede belirtildiğine göre Windows, anahtar korumasından cihaz şifrelemesine kadar çeşitli görevler için güvenlik yardımcı işlemcisini kullanabilir. Buna rağmen Elcomsoft’un yapmış olduğu testlerden elde ettiği izlenimlere göre, Windows’taki TPM teknolojisinin pratikte kullanımı, Microsoft’un iddia etmiş olduğu kadar yaygın değil.

Örneğin Microsoft Edge parolaları, DPAPI (Data Protection Application Programming Interface / Veri Koruma Uygulama Programlama Arayüzü) aracılığıyla yönetilen bir anahtarla korunur. Eğer bu anahtar TPM ile korunsaydı, davetsiz bir misafir, disk görüntüsü şifrelenmemiş olsa bile, disk görüntüsünü analiz ederek internet tarayıcısındaki parolaları ele geçiremezdi. Ancak Windows 11’de bile bu DPAPI anahtarı TPM korumalı değildir ve herhangi bir saldırgan, bir kullanıcının Windows hesabı parolasını kullanarak o kullanıcının Microsoft Edge tarafından depolanmış olan bütün parolalarını ele geçirebilir.

Microsoft, bütün DPAPI anahtarlarını TPM’e taşımak yerine, parola kullanmayan yeni bir Windows kimlik doğrulaması seçeneği sunarak bu sorunu çözmeye çalışıyor. TPM korumalı parolasız kimlik doğrulaması ile, parolalar ya da PIN kodları, hash fonksiyonu (karma işlevi veya özet fonksiyonu: değişken uzunluklu verileri, sabit uzunluklu verilere eşlemek için kullanılan fonksiyon) uygulanmış olsun veya olmasın bilgisayarın sabit sürücüsünde depolanmaz. Bunun yerine anahtarlar, TPM modülü -ya da bildiğimizden daha az güvenli olmayan donanım yazılımı emülasyonu- tarafından korunur.

Bu durum, birkaç önemli sonuca yol açar. İlk olarak bariz olan şey şudur: Windows 11 işletim sistemine sahip olan bir bilgisayar parolasız oturum açma özelliği etkinleştirilirse, çevrim dışı brute-force (kaba kuvvet) saldırısı, bağlantılı hesapların parolaları ve PIN’leri için uygulanamaz hale gelir.

Parolasız bir hesabı, yerel bir Windows hesabına dönüştürmek ve bu hesaba bilinen bir parola atamak teknik olarak mümkündür. Ancak bu işlem gerçekleştirildikten sonra, DPAPI anahtarları kaybolur ve bu durum, pek çok korunan bilginin (Edge parolaları ve NTFS ile şifrelenmiş dosyalar da dahil olmak üzere) bu tür bir dönüştürmeden sonra kalıcı olarak kullanılamaz hale geleceği anlamına gelir. Ancak yine de bu sorunun üstesinden gelmek için bir araç mevcut ve bir sonraki bölümde sizlere bu araçtan söz edeceğiz.

BitLocker ile Şifrelenmiş Sürücülerde Çalışacak mı?

Hem evet hem de hayır. Bu soruyu tam olarak yanıtlamadan önce, Windows 11 işletim sistemindeki TPM gereksiniminin, sistem bölümünün otomatik BitLocker şifrelemesine dayandığına dair yaygın bir yanılgıyı ortadan kaldırmamız gerek. Gerçekte durum hiç de böyle değil.

Windows 11’in varsayılan şifreleme ilkeleri, Windows 10’da (ve ondan önceki Windows 8.1’de) gördüklerimizden biraz farklı. Herhangi bir Windows sürümüne sahip olan dizüstü bilgisayarlar ve 2’si1 arada aygıtlar gibi çoğu taşınabilir aygıt, BitLocker Aygıt Şifrelemesi ile otomatik olarak şifrelenirken, TPM’den veya Windows 11’in yükseltme ya da yeni yükleme olmasından bağımsız olarak masaüstü bilgisayarlar için bu durum geçerli değil. Windows 11 Pro, Enterprise ve Education sürümlerinin kullanıcıları; sistem bölümünü manuel olarak şifreleyebilirlerken Windows 11 Home sürümüne sahip olan kullanıcılar, bu seçeneğe sahip olmayacak.

Eğer Windows sistem bölümünde BitLocker şifrelemesi etkinleştirilmişse, gerekli hesabın veri tabanı dosyalarına erişmek için önce BitLocker biriminin kilidini açmanız gerekecektir. Windows 11 işletim sistemi varsayılan olarak TPM gerektirdiği için TPM modülünün kurulu olduğunu (atanmış ve entegre TPM cihazları ya da işlemci emülasyonu arasında pratikte bir fark yoktur) ve şifreleme anahtarının TPM’de depolandığını varsayabiliriz. Bilgisayarı farklı bir işletim sistemi ile başlattığınızda TPM şifreleme anahtarı ortaya çıkmaz. TPM tabanlı sistem sürücüsü şifrelemesi için parola koruyucusu kullanılmadığından da parolayı ele geçirmek amacıyla herhangi bir saldırı yapılamaz.

Bu tür BitLocker birimlerinin kilidini açmanın tek yolu “BitLocker Kurtarma Anahtarı”nı kullanmaktır. BitLocker Aygıt Şifrelemeli taşınabilir aygıtlar için Windows, sistem bölümünü şifrelerken otomatik olarak bir kurtarma anahtarı oluşturur. Bu kurtarma anahtarı, o bilgisayarda yönetici ayrıcalıklarıyla oturum açan ve -yerel bir Windows hesabı yerine- Microsoft hesabı kullanıcı bilgilerini kullanan ilk kullanıcının Microsoft hesabına otomatik olarak yüklenir. Bu anahtarı Microsoft’tan isteyebilir ya da söz konusu kullanıcının Microsoft hesabında oturum açtıktan sonra, burada paylaşmış olduğumuz bağlantıda yer alan sayfayı ziyaret ederek indirebilirsiniz.

Bununla birlikte masaüstü bilgisayarlar için kurtarma anahtarı yine de kullanıcının Microsoft Hesabında bulunabilir. Değilse, etkilenen birime erişebilmek için o anahtarı bulmanız gerekir. Kullanıcının bir veya daha fazla ek koruyucuyu (“parola” gibi) etkinleştirmiş olması çok küçük bir ihtimaldir; Etkilenen birimden şifreleme meta verilerini çıkarmak için Elcomsoft System Recovery kullanarak bunu kontrol edebilirsiniz.

Sonuç

Windows 11 işletim sisteminin yüksek sistem gereksinimleriyle ilgili tartışmalara rağmen Microsoft doğru olanı yaptı. TPM korumasıyla birlikte parolasız kimlik doğrulamasının kullanılması, Windows hesaplarının güvenliğini sağlamak için çok büyük fayda sağlayacaktır.

Bununla birlikte varsayılan şifreleme prensiplerinde herhangi bir değişiklik görülmedi. BitLocker Aygıt Şifrelemesi, yalnızca taşınabilir aygıtlarda hâlâ geçerlidir. Masaüstü bilgisayarlarda BitLocker şifrelemesi uygulanmaz ve otomatik olarak etkinleştirilmez. Eğer BitLocker şifrelemesi bir sistem bölümünde etkinleştirilirse, birimin kilidini açmak ve şifresini çözmek için Windows 10’da olduğu gibi yine doğru BitLocker Kurtarma Anahtarı’na ihtiyacınız olacaktır.

CİA hariç pc ye kimse girmesin diye yapılmış.

Parasınıda bizden istiyor.

Zaten her şeye ulaştığını herkes biiyor CİA nın.

Komik hareketler.

Ne oldu işlemci arka kapıları hooooo