Steam ve grapejuice Flatpak'lerinde development syscalls izni mevcut. Bu izin bildiğim kadarıyla oyunlardaki hile koruma sisteminden dolayı bir zorunluluk. Mesela Grapejuice bu izin olmadan Roblox'u açamıyor. Ben de merakımdan gittim bir Rootless Podman Container'ı oluşturdum onun içinde Grapejuice Roblox'u çalıştıracak mı diye test ettim ve çalıştırdı. O container sadece benim iGPU'ma ve X11'e erişebiliyordu. Evet Flatpak'le podman Container'ı farklı şeyler. Ama o podman container'ına riskli bir izin vermemem sebebiyle ve buna rağmen Roblox'u çalıştırmasıyla o Syscalls'lara erişse bile container escape durumu oluşmaz diye düşününce benzer mantıkla flatpak içinde development syscalls izninin sandboxing escape ile sonuçlanmayacağını düşündüm. Tabii muhtemelen yanlış düşünüyorumdur.

Bu yorum mesela rahatlıkla sandboxing escape uygulanabileceğini söylüyor. Bu izin gerçekten sandboxing Escape'e mi sebep oluyor? Ayrıca bu izni vermeden oyunları nasıl açabilirim? Sanırsam özel bir Wine patch'inin oluşturulması gerekiliyor. Ama bilmiyorum.

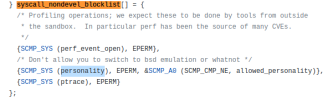

Zar zor buldum. Bu resimdeki sistem çağrılarına izin veriyormuş[1]. Güvenlik açığı demek için ptrace tek başına bile yeterli görünüşe göre[2][3][4].

Pek kimse umursamıyor haklı olarak ama hiç hoş gözükmüyor. Oyunlar sunucu tarafında hile koruması uygulamak yerine client tarafına anticheat bahanesine sığınarak güvenlik açığına sebep oluyor. Keşke wine'ı kurcalayacak bilgim olsa da oyunlara özel bir patch geliştirebilsem ama gücüm yetmiyor.

[1]: https://github.com/flatpak/flatpak/blob/main/common/flatpak-run.c#L3247-L3255

[2]: What's the risk from enabling ptrace in docker?

[3]: Security implications of `--cap-add=SYS_PTRACE --security-opt seccomp=unconfined`? (needed for rr)

[4]: ptrace(2) - Linux manual page

Bu yorum mesela rahatlıkla sandboxing escape uygulanabileceğini söylüyor. Bu izin gerçekten sandboxing Escape'e mi sebep oluyor? Ayrıca bu izni vermeden oyunları nasıl açabilirim? Sanırsam özel bir Wine patch'inin oluşturulması gerekiliyor. Ama bilmiyorum.

Zar zor buldum. Bu resimdeki sistem çağrılarına izin veriyormuş[1]. Güvenlik açığı demek için ptrace tek başına bile yeterli görünüşe göre[2][3][4].

Pek kimse umursamıyor haklı olarak ama hiç hoş gözükmüyor. Oyunlar sunucu tarafında hile koruması uygulamak yerine client tarafına anticheat bahanesine sığınarak güvenlik açığına sebep oluyor. Keşke wine'ı kurcalayacak bilgim olsa da oyunlara özel bir patch geliştirebilsem ama gücüm yetmiyor.

[1]: https://github.com/flatpak/flatpak/blob/main/common/flatpak-run.c#L3247-L3255

[2]: What's the risk from enabling ptrace in docker?

[3]: Security implications of `--cap-add=SYS_PTRACE --security-opt seccomp=unconfined`? (needed for rr)

[4]: ptrace(2) - Linux manual page

Dosya Ekleri

Son düzenleme: